El papel de la ciberguerra en el nuevo orden mundial adquiere un aspecto primordial tanto económica como geoestratégicamente. La expansión en las comunicaciones ha posibilitado que la dimensión de un ataque informático pueda tener consecuencias cada vez mayores en el terreno físico.

La realidad es que el espionaje, el robo de datos y el bloqueo de infraestructuras informáticas son un instrumento en el que empresas, gobiernos y delincuentes comunes confluyen.

Cuando se habla de ciberguerra a todos nos viene a la mente un escenario muy influido por el cine a modo de videojuego en donde el litigio se dirime de forma incruenta, casi aséptica. La realidad es bien distinta. El crecimiento de la infraestructura tecnológica y la penetración de las redes de datos hacen que a día de hoy infraestructuras críticas puedan estar expuestas de un modo u otro a diversos tipos de ataques. Un nuevo orden mundial se está conformando en el terreno de conflicto relativamente confinado de las redes.

En este contexto tecnológico, ciberguerra y cibercrimen son tan difíciles de separar como complicado dilucidar la diferencia real entre ambos. La acepción de «Ciberguerra Fría» comienza a tomar cada vez más cuerpo entre expertos de seguridad de todo el mundo. Los escenarios de esta guerra son tan diversos como sus partes. Englobarlos en un contexto común es ya una tarea complicada dado que el único nexo de unión entre todos es que el escenario principal se da en la red de redes.

Al contrario que las campañas que puedan llevar adelante grupos que se denominan Anonymous, el conflicto soterrado entre potencias, grupos de intereses y criminales ha tratado de permanecer en un segundo plano informativo por interés propio. Sin embargo, tanto por informaciones periodísticas como por la propia intención de varios de los jugadores en este nuevo tablero geoestratégico, son cada vez más las informaciones al respecto que saltan al primer plano informativo.

Ciberdefensa y legislación

Para conocer el peso que todo el asunto ha tomado en los tiempos recientes nada mejor que acudir a la documentación pública de diferentes organismos internacionales. Así podemos ver cómo el manual de la OTAN acerca de ciberguerra legitima elasesinato de hackers. La falta de una legislación o acuerdo internacional a propósito del conflicto en el terreno de las redes parece estar sirviendo de excusa para que la impunidad se abra paso. Operaciones de sabotaje y espionaje se suceden cada vez con menos disimulo y se atribuyen de forma espuria a supuestos hackers, cuando es cada vez más manifiesto su origen real.

Como nota inquietante, que la revista norteamericana Wired, sitúe a Eugeni Karsperski, ciudadano ruso y dueño de la compañía de seguridad con su mismo apellido, como una de las quince personas más peligrosas del mundo por su colaboración activa con el FSB (agencia Rusa de seguridad) y sus acreditados conocimientos en ciberseguridad, no deja de ser esclarecedor. La «peligrosidad» parece ir más en función de las lealtades que a las actuaciones concretas.

Mucho menos agresivos, organismos como la Unión Europea, también han comenzado a elaborar informes que acompañan a maniobras de sus organismos de seguridad, como la polémica agencia ENISA (Agencia Europea de Seguridad de las Redes y de la Información). Australia, o Finlandia también desvelan su planificación al respecto haciendo público sus documentos sobre ciberseguridad. En todos ellos, aparte de los lugares comunes, se puede entrever cómo la exposición de sectores estratégicos cada vez mayores preocupa a los gobiernos.

Hace apenas unos días, surgió la noticas respecto a cómo han podido ser sustraídas información de primer orden a propósito de más de 79.000 instalaciones hidráulicas en EEUU por parte de hackers Chinos. Parece ser que las incursiones electrónicas de diversos hackers han sido tan discretas como continuas y ahora son los propios gobiernos los que deben replantearse cómo asegurar instalaciones básicas.

Por su parte, el Pentágono está preparando unidades especiales de ofensiva en un proyecto de ciberguerra en el que estas puedan intervenir comunicaciones y realizar ataques a infraestructuras controladas por ordenador para inutilizarlas o destruirlas. A esta información acompaña la autorización por parte de la presidencia de EEUU para realizar ataques cibernéticos a gran escala. Mientras tanto, su secretario de Defensa, Leon Panetta, alimenta la caldera hablando de que su nación se enfrenta a un eventual « Ciber Pearl Harbor«.

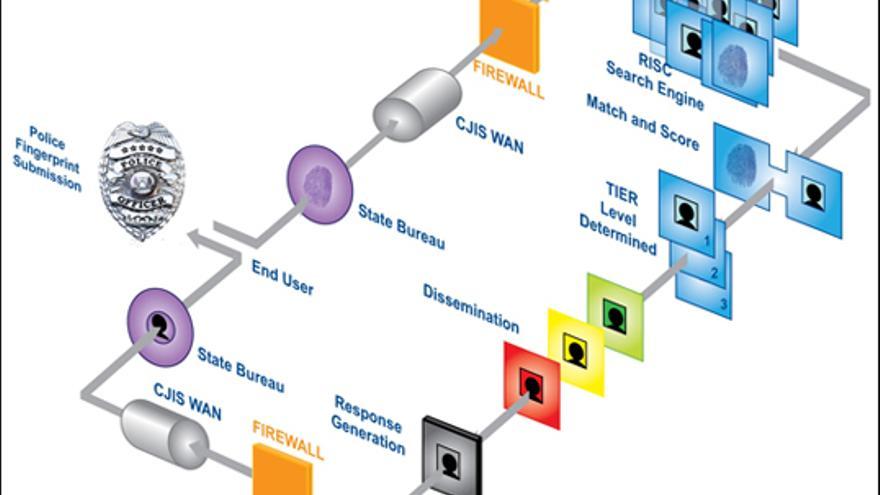

La estrategia de inteligencia de los EEUU ha variado en los últimos años enfocándose más hacia la intervención de comunicaciones y operaciones electrónicas y retirando gran cantidad de agentes de campo. Sin embargo, esta estrategia no siempre ha dado los resultados esperados. Al calor de los atentados del 11S, legislaciones como la Patriot Act y la Homeland Security conseguirían ahondar en el camino del espionaje electrónico, aunque no siempre ofrecerían los resultados deseados en la persecución y prevención del terrorismo.

Aun así, los resultados de la actividad en los terrenos de incursiones informáticas darían ejemplos concretos de ciberataques, entre los que destaca Stuxnet, Duqu o Flame que han demostrado ser poderosas armas capaces de inutilizar infraestructuras y espiar equipos críticos en sistemas de defensa o investigación.

Los cinco escenarios de ciberguerra:

1. EEUU y China. Un conflicto no declarado cada vez más evidente.

La curiosa relación entre China y los Estados Unidos, les ha llevado a una constante tensión que ni puede ser declarada abiertamente ni se manifiesta más allá de esa guerra oculta que se libra en las redes. Mientras tanto, lugares públicos como el «Foro de la Industria de Internet China y Estados Unidos», acogen calurosas declaraciones de intenciones en las que la colaboración contra el crimen y el espionaje son la clave.

Casos como el de Huawei, acusado el año pasado de mantener abiertas puertas traseras en sus routers que permitirían un eventual espionaje y acceso a sus infraestructuras por parte del país de origen de estos dispositivos, desató una polémica comercial que pasaría a primer plano informativo al formalizarse la queja por parte de la embajada China a propósito de la campaña contra una de sus mayores empresas tecnológicas.

Según un informe de Akamai, China supuso a lo largo del último trimestre de 2012 un 41% del tráfico global de los ataques de denegación de servicio (DDoS). EEUU representó el 10% de estos. El crecimiento de estos ataques y la multiplicación de sus orígenes hacen que las estrategias de seguridad de empresas no directamente vinculadas a la red, como bancos y medios de comunicación, queden expuestas. La escalada en la complejidad evidencia cada vez más que sin un claro patrocinio y el respaldo de una infraestructura cada vez mayor no es posible llegar a la escala actual que adquieren estos ataques.

En 2009, se produciría el ataque conocido como Aurora, que tendría como principal objetivo un Google que se negaba por aquel entonces a aplicar las cláusulas de censura que el Gobierno chino pretendía imponer al buscador. Las cesiones parciales a la censura no serían suficientes para Pekín. Finalmente, Google decidiría abandonar China, que desde entonces elevaría a Baidu como la gran opción de un internet debidamente fiscalizado por las autoridades.

Otro momento comprometido para las autoridades chinas sería la filtración en un documental de corte propagandístico en el que se mostraba la interfaz de un software de ataque que solicitaba una dirección IP desde la que encubrir el origen real de este. En el fotograma, se empleaba la dirección de la Universidad de Alabama, lo que dejaba en mala posición un reportaje que pretendía mostrar a China como víctima.

Esclarecedor ejemplo ha sido también el nuevo centro de operaciones ubicado en Shangai, que se ha revelado como una de las fuentes de buen número de intervenciones en la red. Si bien ha sido complicado revelar la procedencia de estos ataques, dado que la mayor parte empelan como plataforma la multitud de equipos zombies (operados remotamente por un software de control remoto) que operan como una BotNet (red de ordenadores infestados), finalmente el origen apunta a este centro de operaciones.

La sombra de los ciberataques procedentes de China parece siempre seguir unos parámetros que difícilmente podrían apuntar a hackers individuales. Así los sucesivos ataques a empresas, prensa y organismo gubernamentales como la NASA, no dejan de apuntar, aunque si pruebas concluyentes, hacia miembros apoyados por el propio gobierno. La contraparte es aún más oscura. China, apenas reporta casos en los que su seguridad haya sido comprometida, a pesar de la constancia de que no dejan de sucederse casos en ambas direcciones. Así, el ministerio de Defensa chino y otros sitios militares han llegado a contabilizar mensualmente un promedio de 144.000 a lo largo de 2012, de cuyo origen parece que un 62,9% partía de EEUU según una de las pocas informaciones suministradas.

Ciertamente, las informaciones que se deslizan en los medios apuntan a un espionaje organizado y constante por parte de EEUU. La revelación de todo un arsenal de nuevas armas secretas chinas, directamente recogido en informes públicos del Pentágono, no deja lugar a dudas del espionaje que este mantiene. La exactitud de los datos acerca de armas como misiles balísticos orbitales, cazas y sobre todo nuevas herramientas orientadas al ciberespionaje revelan una actividad importante en este sentido.

2. Guerra cibernética contra «Estados enemigos” como Irán o Corea del Norte

Irán, pasando por Siria en su camino, se ha convertido para EEUU e Israel en el próximo objetivo geoestratégico. La aparición de Stuxnet y la intrusión informática en la planta de enriquecimiento de uranio iraní de Natanz en 2010, ha sido uno de los momentos más señalados de todo este proceso. No se trata solamente de que se haya podido acceder desde el exterior al corazón de los sistemas de control de unas instalaciones críticas sino que el método planteaba una novedad inquietante. Así Stuxnet abría el camino a toda una nueva generación de virus espía capaz de actuar de forma casi autónoma y con un potencial aterrador.

No sería hasta bastante después, cuando el propio Gobierno estadounidense confirmara la existencia de un arsenal informático preparado para eventuales ataques preventivos, cuando sabríamos que se confirmaba, de forma tácita, que Stuxnet formaba parte de dicha infraestructura. Posteriormente conoceríamos que sería concretamente parte de una colaboración entre EEUU e Israel. Tanto Stuxnet como Duqu, siguen un mismo patrón. El peligro de ambos es la casi independencia con la que estas armas cibernéticas operan. Una eventual «mutación» o una deriva inesperada podría hacerlas operar a una escala no prevista o incluso volverlas contra sus creadores, como tantas obras de ciencia ficción nos han adelantado.

Por su parte, Hezbollah también ha comenzado a crear una estructura desde la que realizar incursiones en el ciberespacio. El frente abierto contra Israel, nos ha ofrecido otro capítulo curioso. De forma independiente operaciones de miembros de Anonymous han confluido en ataques a infraestructuras informáticas expuestas sobre todo tras los últimos episodios contra palestina por parte del estado hebreo. En este contexto, deberemos estar atentos a cómo se desenvuelve la llamada OpUSA. Entre las acusaciones más destacadas, la de volver a entrenar y equipar a yihadistas contra el gobierno Sirio.

El escenario del conflicto sirio también ha aportado sus particulares operaciones como la llevada adelante por la Syrian Electronic Army, que se atribuye los ataques de esta semana pasada a medios occidentales, como la BBC, France 24 TV, diversas radios públicas estadounidenses, Al-Jazeera, el Gobierno de Qatar y diversas cuentas de Twitter desde las que se difundirían informaciones falsas que llevarían a la caída de 145 puntos al índice Down Jones. Parece que en este sentido Siria puede ser el prólogo de una intervención contra su socio iraní.

Mientras, Corea de Norte y sus supuestas instalaciones nucleares se han convertido en otro de los objetivos prioritarios tanto de su vecino del sur como de EEUU. La recienteentrada de hackers en las redes norcoreanas, aisladas del resto de internet, ha sido posible gracias a un despliegue de antenas Wifi amplificadas que pudieron captar la señal y establecer un punto de entrada desde lugares próximos a la frontera. La intrusión terminaría por afectar a diversas infraestructuras aunque no alcanzara a ordenadores con información acerca del programa nuclear. Tal infraestructura difícilmente pasaría desapercibida en una de las fronteras más vigiladas del mundo. La reacción del norte fue cortar la línea de enlace existente desde 2006 para evitar confusiones militares y enfrentamientos fronterizos y declarar nulos los términos del armisticio entre ambas coreas.

En paralelo a las amenazas y bravatas norcoreanas, EEUU y Corea del Sur establecen las bases para colaborar en un eventual escenario de conflicto en la red. Esto se traduce en que el pretexto del ataque por parte de hackers se sostiene con dificultades y las próximas intrusiones en el sistema del norte serán ya confirmadas sin excusa, como métodos de «defensa».

Por otro lado, parece que los ataques «de vuelta» pueden tener su origen en la propia China, aunque Corea del Sur se guarda bien las espaldas y acusa a sus compatriotas del norte de las recientes infecciones que afectaron a bancos, ordenadores personales y canales de televisión.

Por su parte, los EEUU han descrito entre sus prioridades estratégicas la intrusión en las redes que controlen el programa militar de Corea del Norte. La información pública que se conoce al respecto, advierte que podrían estar en disposición de manejar una variedad de herramientas de ataque que aunque no de la sofisticación del gusano israeloestadounidense Stuxnet podrán comenzar a comprometer sectores estratégicos en poco tiempo.

3. Rusia, la ciberdelincuencia y el espionaje

El caso más famoso de ataque de supuestos hackers a una nación fue el de 2007 a Estonia. Por aquel entonces, el país báltico era una de las naciones de mayor penetración digital de occidente. Diversos sistemas fundamentales, entre los que destacaban el sistema bancario y las infraestructuras públicas, desde saneamiento hasta los mismos semáforos, fueron bloqueados durante cerca de dos semanas a consecuencia de la retirada de un monumento identitario para la población rusa que habita el país. Expertos de la OTAN tendrían que acudir para tratar de hacer cesar dicho ataque cuyo origen se ubicaría finalmente en la Federación Rusa.

Ninguno de estos ataques «políticos» ha sido en ningún caso reconocido, como viene siendo pauta habitual, por autoridad alguna. Las especulaciones posteriores apuntarían a una suerte de «encargo» a hackers con capacidades de movilizar enormes Botnets para llevar adelante estos.

La afirmación que el negocio ilícito es el modelo de empresa capitalista más perfecto podemos trasladarla al ámbito de la red. El empresario delictivo busca un nicho de mercado y lo explota de la mejor forma posible. Para ello, la red se ha convertido en un nuevo lugar donde poder difundir su mercancía mejor.

En el caso ruso también parece ser más cierto que en ningún otro que existen múltiples operadores independientes que se dedican al delito informático sin relación con el Estado. Informes como es de Russian Underground 101, a cargo de Max Goncharov, detalla todas las actividades ilícitas que se realizan en la red y los precios a los que estos cibercriminales profesionales, prestan sus servicios en el mercado negro del hacking ilícito, en foros como antichat.ru, xeka.ru y cardingcc.com.

Grandes estructuras de ciberespionaje como la recientemente desvelada «Octubre Rojo» apunta a nuevas formas de espionaje netamente delictivo con origen ruso. La sofisticación de este software espía es muy grande. Con un periodo de operación de más de cinco años, este software utiliza distintos módulos independientes, con pautas similares al malware Flame, capaz de replicarse de forma oculta y descifrar códigos como ACID, desarrollado por el Ejército francés y que emplea la OTAN y la Unión Europea.

4. Anonymous y el Hacktivismo

Las sucesivas detenciones de diversos individuos que se atribuyen a redes de Anonymous o miembros de LulzSec apenas han conseguido poner freno a las constantes campañas que estos colectivos agrupados bajo un nombre común realizan.

Desde sus primeras operaciones surgidas de 4Chan contra emisoras racistas o la Cienciología, El colectivo Anonymous ha evolucionado hacia una mayor concienciación de su papel como activista por los derechos en Internet. Su apoyo a Wikileaks, en la llamada Operación PayBack, con las primeras acciones contra su bloqueo financiero, los llevarían a saltar definitivamente al primer plano informativo. También aumentarían su base de simpatizantes agregando un perfil mucho más activista y comprometido.

Desde entonces las operaciones de grupos de Anonymous irían incrementándose, sobre todo contra países con censura, organismos, políticos e incluso empresas. Ni siquiera la pederastia quedaría fuera de los ataques del grupo, que realizaría un masivo bloqueo al servidor de la red oculta que más páginas de este tipo empleaba.

El grupo LulzSec, impulsaría un ataque contra la compañía Sony que culminaría con la caída de PlayStation Network y la revelación de buena parte de nombres y claves de usuarios de sus clientes, como consecuencia de la denuncia de Sony contra George Hotz, creador del Jailbreak para iPhone que luego realizaría igualmente para la PlayStation 3. Los cambios de la política de uso de su consola y las restricciones que trataban de imponer a su este volverían a tener consecuencias para esta con sucesivos ataques que culminarían con la apertura final de esta a ser «pirateada» y la consiguiente puesta a disposicíon de juegos para su descarga.

La legislación que pretendía limitar la piratería y de paso buena parte de las libertades ciudadanas en la red, denominada SOPA, agruparía a buena parte del sector tecnológico. Acompañando a la línea cívica, que finamente conseguiría tumbar la ley, las operaciones de Anonymous tomarían el nombre de Operación BlackOut y pasarían por ataques a empresas y organismo gubernamentales que apoyaran dicha legislación.

5. Una difusa guerra contra el terrorismo

Podemos afirmar que el yihadismo internacional ha comenzado a ver cómo la actividad en la red puede ser empleada más allá de fuente de reclutamiento y comunicación entre sus miembros. Así grupos como la ciberguerilla Izz ad-Din al-Qassam, han comenzado a emplear metodologías muy similares a las que emplean grupos como Anonymous para realizar sus acciones en la red. Una de sus formas más recurrentes de ataque ha sido contra bancos estadounidenses. Estos ataques constantes se han sucedido a lo largo de un periodo de ocho meses. Al igual que apuntábamos respecto al caso iraní, parece que grupos vinculados a este país son los dan soporte a este nuevo «comando» que también suele aparecer como QCF (Izz ad-Din al-Qassam Ciber Fighters).

En este sentido, podemos encontrar paradojas al estilo de la OpUSA, anunciada para el próximo día 7 de mayo por parte de Anonymous, como forma de protesta de las violaciones de derechos humanos en las que los EEUU pueden ser responsables. Podría darse el caso que, aunque de forma autónoma, converjan los intereses de grupos completamente divergentes en este ataque. Como hemos explicado más arriba, el caso de Siria e Irán no deja de colmar de contradicciones a un occidente capaz de apoyar a los mismos yihadistas que persigue en sus propias fronteras.

La «lucha contra el terrorismo» se ha convertido en el nuevo comodín del populismo conservador capaz de justificar cualquier legislación una vez modelada oportunamente la opinión pública. La realidad ha demostrado que la mayor parte de las líneas de actuación que se han anunciado públicamente han terminado por tener un empleo bien distinto. Las diversas unidades surgidas a partir de la Patriot Act, después del 11S, demostraron una escasa eficacia a pesar de la ingente cantidad de recursos destinados a estas. El espionaje del activismo dentro de los propios EEUU ha terminado por ser una de las mayores actividades de dichos grupos. En este sentido la ciberyihad parece ser el placebo necesario para mantener una tensión pública lo bastante asustada como para comulgar con una sustracción de derechos de otro modo intolerable.

La propia legislación que supuestamente persigue controlar las comunicaciones terroristas no deja de ser un brindis al sol al respecto. Sin embargo legislaciones como CISPA permitirán que el espionaje ciudadano pueda realizarse no solo por agencias estatales autorizadas para ello, incluso extrajudicialmente al tratarse de la supuesta persecución del terrorismo, sino por las mismas compañías que prestan servicios de Internet.

Intentar orientarnos entre los múltiples escenarios de la ciberguerra y el cibercrimen resulta tan complejo como relatar el nuevo orden mundial que se está conformando. Quizás lo más interesante es que estos movimientos soterrados son las muestras de mayores despliegues y pueden apuntar la dirección geoestratégica del futuro. La ciberguerra en la actualidad no es más que la escaramuza inicial de futuros conflictos. Aun así, en un futuro próximo su importancia la llevará a un primer plano. De cualquier manera conocer su desarrollo dice mucho más que los discursos oficiales, teñidos de la diplomacia falsaria que nos revelara Wikileaks.

Casos de espionaje y legislaciones que criminalizan usos de internet y tratan a la ciudadanía como potencial sospechosa han conseguido abrir el debate sobre el empleo de nuestros datos y la privacidad.

Tomar el control de nuestros datos y la forma en la que estos circulan se ha convertido no solo en una práctica saludable sino en toda una suerte de activismo, dadas las circunstancias.

Piratas, terroristas y pedófilos acechan en la red de redes y para protegernos debemos ceder cualquier resquicio de intimidad, cualquier atisbo de lo privado en la red. Las fuerzas coercitivas avanzan so excusa de la seguridad. El viejo argumentario del enemigo externo, convenientemente trasfigurado en terror y degradación, nos conduce al adocenamiento, al consentir tácito. Creo que nadie se ha parado a pensar que si realmente nos dedicáramos a dichas actividades nos cuidaríamos bien de no hacerlas públicas, de establecer mecanismos de ocultación efectivos. Precisamente algo en lo que los hoy «enemigos» son expertos.

La edad de la inocencia para ciudadanos y usuarios de internet ha terminado. Los recientes acontecimientos han disparado la intranquilidad entre la ciudadanía sobre todo entre los usuarios de redes sociales y servicios de grandes compañías norteamericanas a raíz del nuevo escándalo de espionaje, con el sistema PRISM y las recopilación de metadatos telefónicos por parte de la NSA como su mayor ejemplo.

Las sucesivas legislaciones surgidas al calor de la “lucha contra el terrorismo” en EEUU, se ha modificado de forma recurrente la vieja FISA (Foreign Intelligence Surveillance Act ) de 1978, hasta dejar el camino expedito a estas agencias de espionaje. Ni Europa ni España quedan fuera de este escenario, por mucho compromiso legislativo formal que se alegue.

En esta ocasión ha sido el espionaje directo y concreto revelado por una fuente de información como Snowden, pero no se trata de un caso aislado. Si trazamos una dirección hacia la que han apuntado todas las leyes o tentativas legales de los últimos tiempos no resultaría difícil conocer la hoja de ruta del poder ,más cercano al lobby privado que al interés general expresado democráticamente. La ensalada de acrónimos desde ACTA, pasando por CISPA, TAFTA, y tantas otras no deja lugar a dudas. Todos entramos en la categoría de sospechosos de una supuesta piratería y nuestra opinión, que no es delito en occidente, nos puede hacer ingresar en la del potencial delincuente, cuando no terrorista. Por supuesto cualquier actividad de protesta o activismo, aunque solo sea expresada en redes sociales y círculos no abiertos, puede resultar suficiente para ingresar en esas listas no declaradas de «disidentes».

Ya en otras ocasiones he apuntado sobre la tesis de que delincuentes, grandes compañías y agencias estatales de inteligencia convergen en su forma de operar respecto a la ciudadanía. Creo que entra por tanto dentro de nuestras responsabilidades protegernos de igual manera que hacemos respecto a otras agresiones, tomar una actitud proactiva y mantener vigilante nuestra capacidad críitica y de análisis tambíen en el terreno tecnológico.

Renunciar a lo fácil a cambio de libertad

Hasta ahora muchos servicios de internet nos han conducido a la nube con una multitud de ventajas y facilidades por las que hemos cedido cada vez más una fracción de nuestra vida cotidiana. Un dato de geoposición, una preferencia personal, un inocente “me gusta”, han ido configurando el gran Big Data mediante el que ya no solo somos parte de un negocio sino sospechosos potenciales de un cada vez más amplio “perfil delictivo preventivo”.

Ochenta y seis organizaciones, fundaciones y empresas relacionadas con internet se han posicionado en contra de la vigilancia y el espionaje ciudadano en una iniciativa encabezada por la plataforma activista EFF ( Electronic Frontier Foundation) Hoy sabemos qué compañías no dudaron en prestarse a la intervención de nuestros datos a pesar de las muestras cara a la galería de compromiso con la trasparencia. Ahora, una vez revelado, la escalada de acciones de algunas de estas compañías se incrementa, como en el caso de Google, que día tras otro trata de desmarcarse de las acciones de la NSA.

Estas organizaciones proderechos, se han agrupado en la plataforma Stop Watching us a través de la que encabezan una serie de iniciativas por la transparencia y conminan a los internautas a que comiencen a conocer los instrumentos y compañías que operan en la red y a una toma de conciencia de la dimensión del asunto. Ya han conseguido enviar 468.935 firmas de ciudadanos exigiendo respeto a su privacidad a las autoridades estadounidenses.

Como hemos visto, el papel de la mayor parte de las grandes compañías de Internet estadounidenses ha quedado en entredicho. Varios de sus miembros han expresado su compromiso con la privacidad y la transparencia respecto a sus usuarios y han pasado a la ofensiva exigiendo al gobierno que les permita ofrecer las peticiones que mediante la legislación FISA (Foreign Intelligence Surveillance Act )de 1978 los obliga a ofrecer dichos datos. Al parecer, este aspecto no se incluía en los habituales informes de trasparencia semestrales que tanto Google como Twitter suelen publicar.

Desde luego el empleo de herramientas libres y software no propietario requiere de una convicción de su necesidad y una implicación para conocerlas y comenzar a desenvolverse con ellas. A cambio dejamos de ser tributarios de empresas con las que no nos identificamos y salimos de un mecanismo que cuando menos nos hace sospechar de hasta qué punto no controla nuestra cotidianidad en la red.

El conocimiento es el primer paso

En su libro Cypherpunks, Julian Assange nos advierte que vamos encaminados a un mundo distópico cada vez más vigilado. En el mismo sentido, afirma que la criptografía es la forma más extrema de la acción directa no violenta. Efectivamente, el compromiso con la libertad debe pasar por un paso activo en defensa de la esfera de lo privado.

Enrique Dans afirma que, en su prólogo a Cypherpunks : “Que Ahmadinejad en Irán, Ben Ali en Túnez o Mubarak en Egipto reaccionasen al uso de la red para movimientos insurgentes intentando bloquearla y tratando de establecer sobre ella un sistema de vigilancia de la población parecía lógico y hasta esperable: que ese movimiento tenga lugar en los Estados Unidos o en muchos otros países con tradición democrática debería resultar completamente inaceptable”

En un artículo sobre servicios seguros señalábamos que ha llegado un momento en el que la ciudadanía debe tomar el control responsable de sus comunicaciones y datos. Efectivamente, es tiempo de una encarar con una actitud activa las redes sociales, conexiones y aplicaciones que empleemos; conocer el nivel de garantía que cada una nos ofrece y hasta dónde estamos dispuestos a ceder nuestros datos.

Como apuntaba al inicio, la edad de la inocencia para ciudadanos y usuarios de internet ha terminado. Tomar conciencia de la realidad en la que nos movemos y optar por un dominio activo de nuestra privacidad, frente a la comodidad y el conformismo respecto a las nuevas tecnologías puede ser la única forma de reconducir un proceso que de lo contrario apunta hacia un futuro oscuro de control como nunca existiera.

imagenCC: mancha232