No estamos preparados para defender nuestros datos, nuestra privacidad, de los eventuales ataques y vulneraciones posibles hoy en día. Según la experiencia más próxima, hemos de reconocer que el grado de complejidad y la capacidad de los ataques a infraestructuras y sistemas no están avanzando al mismo ritmo que el de los potenciales ciberdelincuentes.

El nivel de exposición digital, propio del proceso de inmersión de ciudadanos y empresas, se ha incrementado de forma exponencial. Nuestra vida online, cuentas bancarias, relaciones con la administración y la empresa en general y buena parte de los negocios más actuales tienen como requisito indispensable una conectividad sobre la que no tenemos consciencia ni control.

Legislaciones como el actual Reglamento Europeo de Protección de Datos han situado a la ciberseguridad en un primer plano. Como hemos comentado en ciertas ocasiones, este reglamento ha llevado a incorporar en el obligado cumplimiento de la protección de datos elementos actualizados propios de Sistemas de gestión de la seguridad de la información. Así, desde que este reglamento entre en vigor completamente, a partir del próximo 25 de mayo de 2018, nos vamos a encontrar en la necesidad de actualizar la forma en la que las organizaciones encaran sus procesos.

En lo personal, la búsqueda de respuestas para cubrir todos los huecos que supone este cumplimento ha suscitado una búsqueda en la que, junto con otros compañeros, no dejamos de aprender en una carrera contra las nuevas contingencias en ciberseguridad.

Por ejemplo, ser víctima de un ciberataque ha dejado de ser una incidencia interna para convertirse en un problema que afecta a aspectos organizativos y que puede conservar sanciones si no se gestionan adecuadamente. Esto significa que ahora tenemos que saber gestionar un posible incidente y planificar el impacto su posible resolución y establecer parámetros de control y niveles de compromiso donde antes no había. Es decir, hay que planificar, a nivel organizativo, la respuesta frente a amenazas y establecer parámetros de control y mitigación.

El afán por cumplir con este reglamento y de ofrecer unos niveles de seguridad cada vez más sofisticados nos ha impulsada a muchos profesionales a buscar soluciones que nos sirvan para cumplir con estas medidas. Así, por ejemplo, cifrar los datos situados en dispositivos de la empresa, ha pasado de ser una tarea de colectivos muy concretos a una necesidad que debe ser controlada desde los administradores de sistemas.

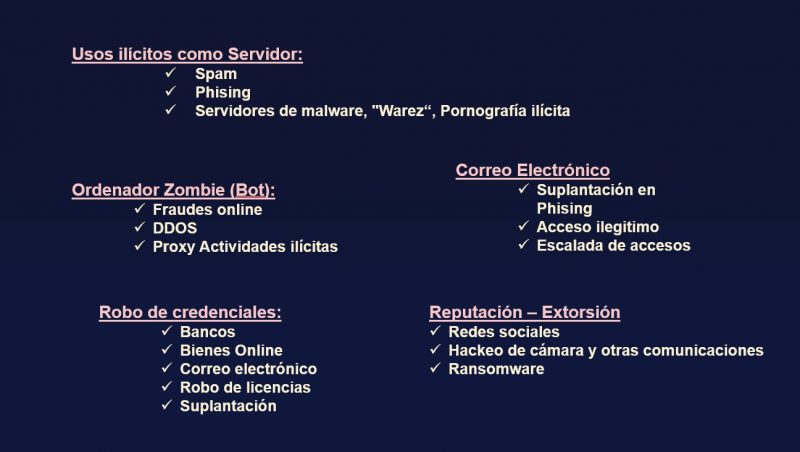

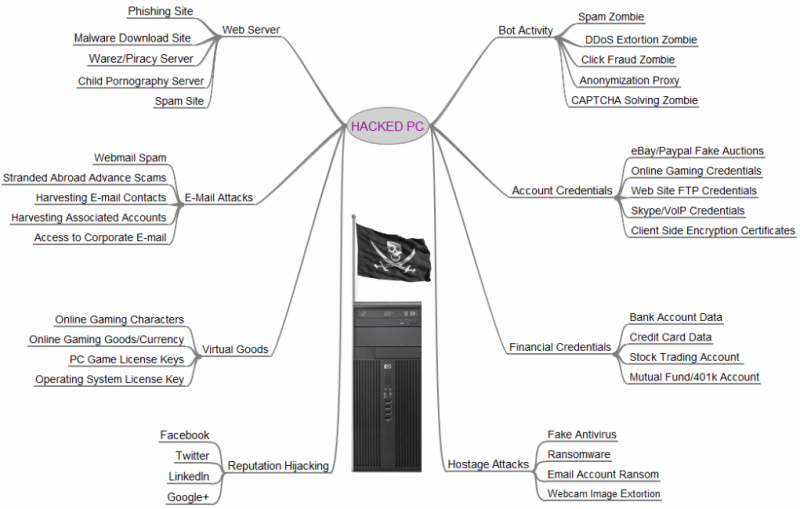

Algunos ejemplos de posibles usus ilicitos de nustros dispositivos

¿Para que va a querer nadie mis datos y mis dispositivos?

Una de las frases más repetidas entre pequeñas empresas y usuarios es la de pensar que nuestros datos no son importantes, que no somos un posible objetivo de posibles ataques. Sin embargo, esto parte de una idea falsa y de una limitada visión de la realidad actual del mercado delictivo en la red. La realidad actual es que cualquier dato, cualquier conexión y equipo son susceptible de convertirse en un elemento más de diversos tipos de redes delictivas, desde redes de Bots, servidores de spam o Malware, la suplantación del correo electrónico para Phising o la suplantación, el robo de cuentas de redes sociales, la extorsión, el robo de credenciales bancarias, el minado de criptomonedas, integración de ataques de denegación de servicios y un extenso etcétera que afecta a todo tipo de dispositivos conectado, cuenta o credencial que tengamos.

Un equipo comprometido es hoy en día una fuente de necgocio delictivo en cada vez mas formas

Este horizonte nos sitúa en la necesidad de aumentar la conciencia y la formación en las practicas básicas de ciberseguridad con el objetivo de crear un nuevo “sentido común” digital capaz de crear unas barreras mínimas, una respuesta eficaz y automática a los intentos de burlar nuestra confianza para tomar el control de lo nuestro.

La línea de defensa de la ciberseguridad

Como comentábamos con el cumplimento de la reglamentación actual, se perfila una necesidad de profesionales enfocados completamente a la ciberseguridad. Entre las cuestiones que encontramos de forma recurrente en la empresa, el cifrado y la copia de seguridad disponible y bien salvaguardada, baja reglas como la 3-2-1 ( 3 copias, dos formatos distintos una de ellas fuera de la ubicación original) forman parte de la primera línea de defensa.

Día a día «nos la jugamos» por desconocimiento

También somos conscientes que la clásica defensa del antivirus convencional, ha perdido considerablemente la eficacia frente a la multiplicidad de nuevas amenazas que no funcionan con el parámetro clásico de los antivirus. Como sabemos, el antivirus basado en firmas, lo que hace es actualizar y cotejar los archivos de nuestro equipo, basándose en una lista descargada desde los servidores de la empresa antivirus, para comprobar si es reconocido como código malicioso. En diversos laboratorios de prueba se ha demostrado cómo con un simple cambio en el código de estos potenciales elementos maliciosos, se renueva la firma (el código hash del fichero en cuestión). Bien es cierto que se han incorporado detección de comportamiento y heurística, pero sigue siendo una línea que ha perdido sustancialmente su eficacia. En este sentido, motores mucho más ligeros y eficaces, basados en machine learning e inteligencia artificial se perfilan como las nuevas respuestas al nuevo malware, especialmente personificado en el cada vez más popular ransomware.

En esa línea de control y registro del estado de los sistemas debe permitir la monitorización de eventos que hasta ahora no lo estaban. Por ejemplo, el control del cifrado de discos y dispositivos, tanto en la infraestructura de equipos de empleados como con sistemas MDM para equipos en movilidad o el control de certificados digitales, con los que cada vez se pueden realizar mayores tareas, son elementos esenciales en la nueva ciberseguridad que se impone en nuestros días. Para todo esto hay ya herramientas y métodos que pueden implementarse en nuestras organizaciones.

Al igual que los cortafuegos han evolucionados a IPS o IDS, para posteriormente engrosar sus funciones en sistemas UTM, con cada vez mayores funciones para establecer un primer perímetro de defensa, las auditorias, también han dejado de ser una foto fija del estado de un sistema en un momento concreto, a convertirse en una necesidad de conocimiento en tiempo real. Para ello, también hemos encontrado sistemas de auditado permanente capaces de cotejar vulnerabilidades de todo elemento conectado a la red.

Nuevos tiempos, nuevas responsablidades

En esta búsqueda, también se ha desdibujado el perfil inicial de informático, incluso de informático dedicado a sistemas, para asumir el papel que estas necesidades han creado. La necesidad de profesionales en ciberseguridad.

Así, casi sin darnos cuentas, esta búsqueda de respuestas también ha transformado nuestro perfil, nos ha especializado en una rama apasionante que nos obliga a un grado de atención y actualización mayor, pero que nos coloca en primera línea de nuestro tiempo.

Como podéis observar, no hice ninguna referencia comercial. No se trata de vender sino de dar respuesta a lo que pasa en la red, de ser capaces de conocer y saber la manera de paliar, mitigar e impedir que nuestros datos, nuestra vida digital, caiga en manos inapropiadas. Nunca me ha gustado dar mensajes de miedo, de hecho, a Internet Ahora, quise quitarle el subtítulo. Siempre he pensado que es mejor conocer y explicar, por eso he disfrutado tanto como docente o ponente y por eso creo que la tarea de los profesionales de la seguridad informática tiene mucho de concienciación, de trabajo pedagógico y de explicar la importancia de lo que no se valora hasta que no nos enfrentamos al desastre.